פריצה לאפליקציית TeleMessage – גרסה רגולטורית מבוססת Signal – חשפה מאגר עצום של 410 ג’יגה-בייט שכלל תכתובות טקסט גלויות, מטא-דאטה ופרטים אישיים של משתמשים, לרבות בכירים לשעבר בממשל האמריקאי. האפליקציה, שפותחה על ידי TeleMessage עבור גופים רגולטוריים, שמרה את ההודעות כטקסט גלוי – בניגוד למודל ההצפנה מקצה לקצה שמאפיין את Signal המקורית.

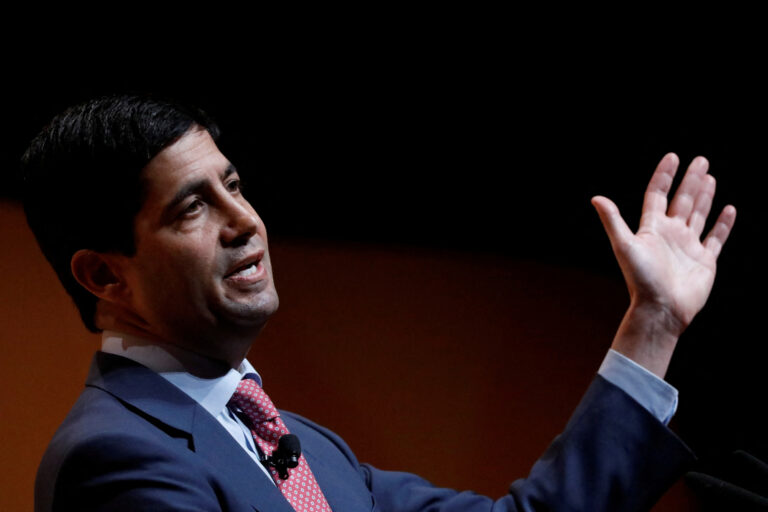

הדליפה, שנחשפה על ידי קבוצת החוקרים DDoSecrets, כללה תכתובות בין מייק וולץ – לשעבר יועץ לביטחון לאומי – לבין דמויות ציבוריות בולטות כמו טולסי גאברד, ג'יי.די ואנס ומרקו רוביו. על פי הדיווח, ההפרצה התרחשה ב־4 במאי 2025 ונמשכה פחות מ־20 דקות. חולשת האבטחה, שזוהתה ונרשמה על ידי רשות הסייבר האמריקאית (CISA), סווגה כקריטית תחת הקוד CVE-2025-47729.

וולץ עצמו סיים את תפקידו זמן קצר קודם לכן, לאחר ששיתף בטעות עיתונאי בקבוצת דיון שעסקה בתקיפות מתוכננות של ארצות הברית בתימן – אירוע המעיד גם על כשל בניהול תקשורת רגיש.

מאגר המידע שנפרץ כלל לא רק תכתובות טקסט, אלא גם שמות משתמשים, כתובות דוא"ל, מספרי טלפון, סיסמאות מוצפנות חלקית (למשל באמצעות MD5), ופרטי זיהוי נוספים. בנוסף להודעות פרטיות, נחשפו גם תכתובות של עובדי ממשל אמריקאים, לרבות אנשי מחלקת המכס והגירה (CBP), וכן תכתובות של עובדים בחברות כמו Coinbase ו־Scotiabank.

חומרת הפרצה נובעת מכך שהשירות תוכנן כגרסה ארגונית של Signal אך לא יישם את הצפנת הקצה הנהוגה בה. למרות שהתכתובות עברו דרך פרוטוקול Signal, ההודעות נשמרו בענן פנימי ונותרו קריאות לכל מי שהצליח לחדור למערכת. המידע שוחזר מתוך heap dump – צילום של זיכרון זמני באפליקציה – בו הופיעו ההודעות בפורמט טקסט פתוח.

חברת TeleMessage, שנוסדה ומנוהלת מישראל וממוקמת בפורטלנד, נמצאת בבעלות Smarsh ומספקת שירותי ארכוב וציות רגולטורי לרשויות אכיפה, משרדי עורכי דין וארגונים ממשלתיים. האפליקציה לא הופצה דרך חנויות אפליקציות ציבוריות, אלא הוטמעה דרך מערכות פנים-ארגוניות.

המידע שהודלף אינו נגיש לציבור הרחב. הוא נשמר באתר DDoSecrets, המעניק גישה רק לעיתונאים וחוקרים מוסמכים, בשל הרגישות והמידע האישי הרב הכלול בו.