ניסיון איראני לפגיעה ממוקדת באקדמאים בישראל. למרות הפסקת האש בין ישראל לאיראן, ענקית הסייבר צ'ק פוינט חושפת קמפיין פישינג של תוקפי סייבר המזוהים עם משמרות המהפכה באיראן.

בכך, על רקע האזהרות הגוברות בעולם מצד סוכניות כמו FBI ו-CISA על פעילות סייבר איראנית, חוקרי צ׳ק פוינט זיהו בימים האחרונים מהלך מתואם של כוח סייבר של משמרות המהפכה שניסה לתקוף אקדמיים בישראל, בהם פרופסורים במדעי המחשב.

מבדיקה שערכה החברה, זוהו למעלה מ-100 דומיינים זדוניים, המתחזים ל-google, Outlook ו-Yahoo, במטרה לגנוב את הפרטים האישיים של האקדמיים ולהגיע לחומרים שמוחזקים אצלם. ככל הנראה, מדובר בתשתית רחבה יותר ששימשה גם למתקפה שפורסמה בתחילת השבוע, בה היה ניסיון לטרגט עיתונאים בכירים, וככל הנראה התשתית הזאת תשמש גם לאחר המלחמה, ותתמקד גם בגורמים מחוץ לישראל. על פי צ'ק פוינט: הדומיינים הוסרו ואינם פעילים עוד.

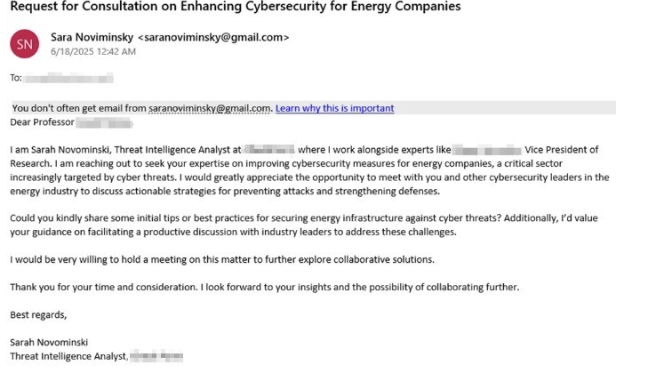

על פי מחקר של צ'ק פוינט, מאחורי הקמפיין עומדת קבוצת Educated Manticore (המוכרת גם כ-APT42 ו-Charming Kitten), שפועלת תחת מערך המודיעין של משמרות המהפכה באיראן, ונחשבת לאחת מקבוצות הריגול הסייבר המתוחכמות של המשטר. פעילותה מתמקדת בריגול ממוקד נגד עיתונאים, אנשי אקדמיה, חוקרי מדיניות ודמויות מפתח בזירה הגיאופוליטית – לעיתים קרובות תוך התחזות לאנשי ממשל, דיפלומטים, חוקרים או עיתונאים.

בעבר התחזתה הקבוצה לגופי תקשורת מוכרים כמו The Washington Post, The Economist ועמותות בינלאומיות, במטרה לבנות אמון ולגנוב פרטי גישה לחשבונות מייל ורשתות. שיטות הפעולה שלה כוללות שימוש בזהויות בדויות, שליחת לינקים מזויפים המדמים שירותים כמו Gmail, Outlook ו-Google Meet, וניסיון לעקוף מנגנוני אבטחה כמו אימות דו-שלבי – לעיתים תוך פנייה ישירה בערוצים כמו WhatsApp או טלגרם. כעת, לנוכח המלחמה, פעילות הקבוצה מתמקדת בישראל.

התוקפים יוצרים קשר עם היעדים באמצעות אימיילים והודעות WhatsApp, תוך התחזות לנציגי ממשל, אנשי טכנולוגיה או חוקרים מוכרים. היעדים מוזמנים להצטרף לפגישה או לבדוק מסמך מקצועי, אך הלינק מוביל לעמוד התחברות מזויף שמדמה את Google Meet. במקרים רבים עמודי הפישינג כבר כוללים את כתובת האימייל של היעד, ליצירת תחושת לגיטימציה. לאחר הזנת הסיסמה, היעד מתבקש לאשר קוד אימות דו-שלבי (2FA) – אותו התוקפים מיירטים בזמן אמת לצורך השתלטות מלאה על החשבון. במקרים מסוימים אף נשלחו הזמנות לפגישות פיזיות.

צ'ק פוינט: זינוק של 1274% בניסיונות תקיפה וריגול מאיראן

בצ'ק פוינט מוסיפים טיפים להתנהלות זהירה: תמיד לאמת את הזהות של השולח דרך ערוצים מוכרים, כמו חשבונות רשמיים ברשתות החברתיות, תמיד לבדוק את כתובת האתר לפני הזנת פרטי ההתחברות ולחשוד בכל מקרה לשיתוף קוד אימות.